© 2000-2023 - Enkey Magazine - Tutti i diritti riservati

ENKEY SNC - P.IVA IT03202450924 / Cod. REA CA253701 - Tel. 078162719

Il mondo del digitale sta sempre di più permeando le nostre vite e quindi è di vitale importanza sapere come muoversi correttamente e in sicurezza sulla rete per evitare che terze parti possano entrare in possesso dei nostri dati. In nostro soccorso arrivano quindi le reti VPN.

Le reti VPN: cosa sono e come funzionano

Le VPN (Virtual Private Network) rappresentano reti private virtuali che permettono all’utente che le utilizza di ottenere una navigazione online sicura e protetta. Utilizzando le VPN infatti la privacy, l’anonimato e la sicurezza sono garantiti.

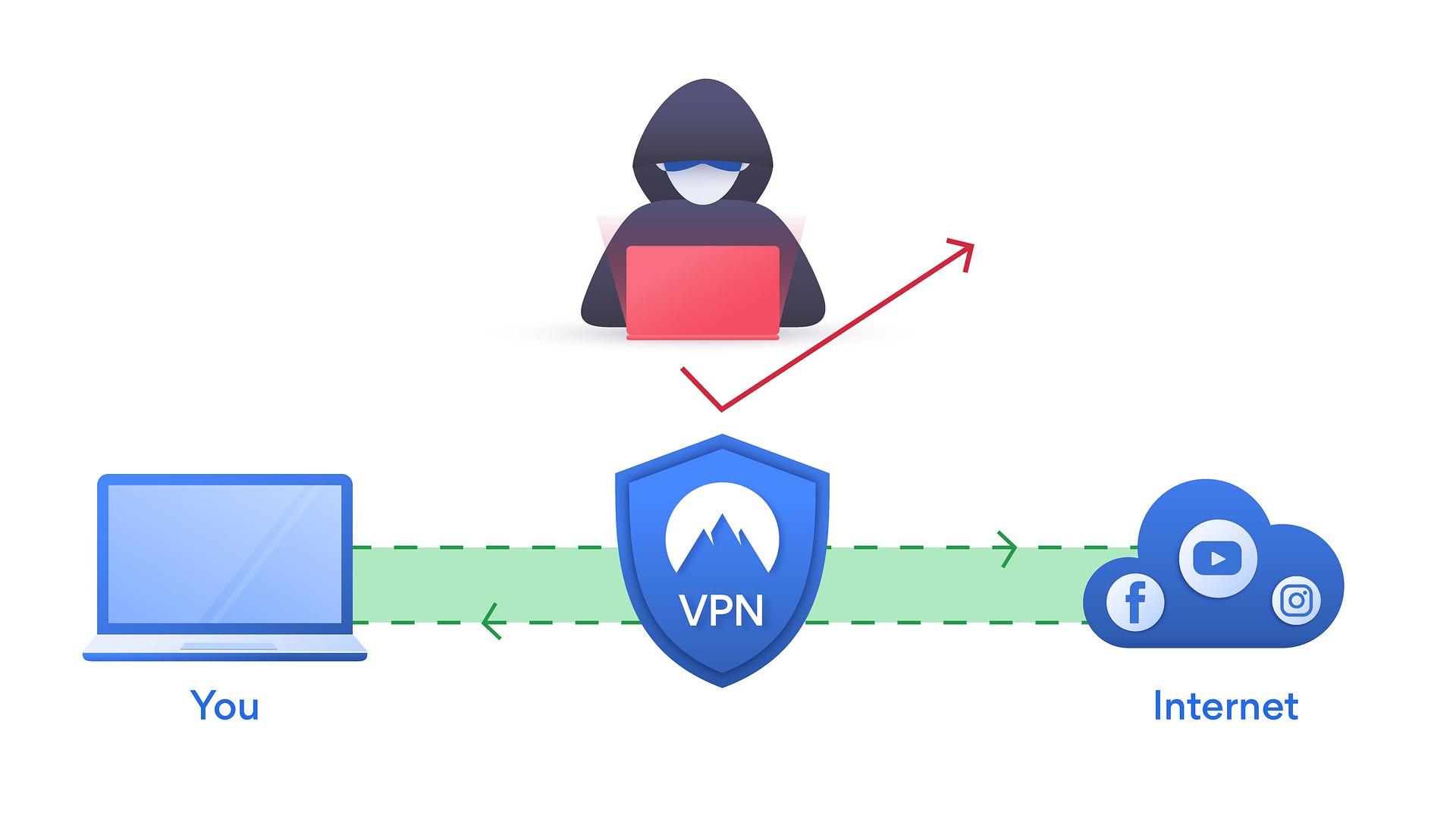

La protezione viene attuata in due momenti. Per prima cosa vengono criptati i dati trasmessi (in entrata e uscita) e successivamente si rende anonimo l’utente coinvolto. Questo è possibile dato che il traffico viene protetto da un tunnel crittografato creato tramite una rete privata tra i computer degli utenti in questione. A questo tunnel possono accedere solo i profili autorizzati e nessun altro, ecco perché è così sicuro.

I server quindi fungono come da barriera tra la pagina visitata e il device usato in modo che non sia possibile accedere alle informazioni sull’utente. La connessione protetta dell’utente quindi si connette a uno dei server VPN che farà da filtro permettendo una connessione anonima e sicura.

Attenzione: le VPN sono diverse dalla navigazione in incognito. La seconda infatti non lascia segni sul dispositivo ma non protegge i dati che sono comunque visibili da terze parti.

Quando sono utili le reti VPN

Le VPN sono utili per molti motivi.

Innanzitutto per proteggere da terze parti i dati delle navigazioni online. Questo evita che le informazioni siano così usate per annunci pubblicitari o statistiche.

Poi le VPN permettono anche di ottenere dei risultati di ricerca più oggettivi perché non influenzati dalle precedenti attività online.

Le VPN sono molto utili anche se si vuole evitare che i propri dati vengano usati senza il proprio consenso o che le proprie navigazioni vengano osservate da sconosciuti.

Sono funzionali anche se si usano abitualmente reti wi-fi pubbliche perché proteggeranno e manterranno privati i dati oppure se si vogliono reperire contenuti privati mentre si è in viaggio.

O ancora se, più generalmente, si vuole navigare sulla rete o condividere documenti lavorativi privati con sicurezza. La VPN infatti cambia l’IP dell’utente e maschera la sua posizione virtuale oltre a criptare i dati.

I diversi tipi di VPN

Esistono diversi tipi di VPN e la scelta tra questi va fatta in base alle singole esigenze personali.

Ci sono le VPN di accesso a remoto, da usare tramite un software specifico. Poi le VPN personali che si connettono al server del fornitore e non a una rete proprietaria con restrizioni. Infine le VPN da sito a sito che funzionano tramite un router personalizzato e privato.

Dentro questa distinzione abbiamo poi altre divisioni.

Si possono scegliere ad esempio tra VPN gratuite -con limitazioni e meno sicure- e VPN a pagamento -con abbonamento mensile o annuale-.

Ci sono poi altre tipologie di VPN. Le Trusted VPN con una maggiore velocità di connessione ma che non garantiscono una sicurezza assoluta. Le Secure VPN invece assicurano la sicurezza andando a perdere però in velocità. Infine le VPN miste, le Hybrid VPN, che forniscono sia sicurezza che velocità e per questo sono le più usate.

Ci sono poi reti che differiscono per velocità di download e navigazione mentre altre per diversi protocolli di sicurezza.

I protocolli di sicurezza

Sui diversi protocolli è bene soffermarsi in quanto è proprio la sicurezza il punto di forza di questi sistemi.

Citiamo quindi il protocollo open source OPENVPN, quello più diffuso e utilizzato, e che vanta un’elevata configurabilità e equilibrio tra velocità e sicurezza.

Molto utilizzato nonostante più vecchio (e per questo meno sicuro) è anche il protocollo PPTP che permette di supportare migliaia di sistemi operativi/dispositivi e che non richiede l’installazione di software aggiuntivi.

Abbiamo poi il protocollo IKEv2 che come ripristina una connessione sicura dopo un’interruzione di internet o quando si cambia rete.

Citiamo infine L2TP, che non prevede autenticazione e cifratura ma permette solamente di realizzare un tunnel virtuale e IPSec, protocollo che assicura riservatezza, integrità e autenticità del traffico dati (spesso questi ultimi due sistemi vengono uniti).